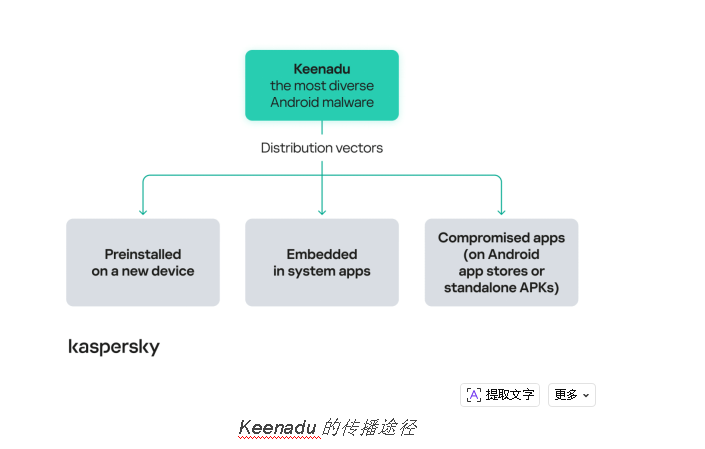

卡巴斯基发现了一种针对安卓设备的新型恶意软件,并将其命名为Keenadu。这种恶意软件以多种形式传播——它可以直接预装在设备的固件中,嵌入到系统应用程序中,甚至可以从 Google Play 等官方应用商店下载。目前Keenadu主要用于广告欺诈,攻击者将受感染设备作为“机器人”来执行广告链接点击,但它同样可被用于恶意目的,部分变种甚至能完全控制受害者的设备。

截至2026年2月,卡巴斯基移动安全解决方案已检测到超过13,000台设备感染了Keenadu。受攻击用户数量最多的国家是俄罗斯、日本、德国、巴西和荷兰,但其他国家也受到了影响。

集成到设备固件中

与卡巴斯基在2025年检测到的Triada后门程序类似,某些版本的Keenadu在供应链环节被直接整合进多款安卓平板电脑的固件中。这种Keenadu变种是一个功能齐全的后门程序,为攻击者提供了对受害者设备的无限控制权。它可以感染设备上安装的每一个应用程序,从 APK 文件安装任何应用程序并赋予它们任何可用的权限。最终导致设备内的全部信息(包括媒体文件、短信、银行凭证、位置数据等)面临泄露风险。该恶意软件甚至会监控用户在Chrome浏览器无痕模式下输入的搜索内容。

当集成到固件中时,该恶意软件的行为会根据多种因素而有所不同。如果设备设置的语言为中文方言且时区选择中国时区,则不会激活。如果设备未安装Google Play商店及Google Play服务,同样不会启动运行。

嵌入系统应用

在这种变种中,Keenadu的功能受到限制——它无法感染设备上的每个应用程序,但由于它存在于一个系统应用程序中(与普通应用程序相比,它拥有更高的权限),它仍然可以在用户不知情的情况下安装攻击者选择的任何侧载应用程序。更严重的是,卡巴斯基发现Keenadu被植入负责人脸解锁功能的系统应用,攻击者可能由此获取用户的面部数据。在某些案例中,该恶意软件还被嵌入负责主屏幕界面的桌面应用中。

嵌入到通过安卓应用商店分发的应用程序中

卡巴斯基专家还发现,Google Play应用商店中有多款应用感染了Keenadu恶意软件。这些应用属于智能家居摄像头类软件,累计下载量已超过30万次。截至本文发布时,这些应用已从Google Play移除。当这些应用程序启动时,攻击者可以在应用程序内启动不可见的网页浏览器标签页,这些标签页可以在用户不知情的情况下浏览不同的网站。其他网络安全研究人员之前的研究也表明,类似的受感染应用程序通过独立的 APK 文件或其他应用商店分发。

“我们最新研究显示,预装恶意软件已成为众多安卓设备所面临的严峻问题。用户无需任何操作,新设备开箱即可能已遭感染。用户必须认识到这一风险,并使用能检测此类恶意软件的安全解决方案。由于该恶意软件伪装成合法系统组件,厂商很可能并未察觉导致Keenadu入侵设备的供应链漏洞。因此检查生产过程的每个阶段以确保设备固件未被感染非常重要,”卡巴斯基安全研究员Dmitry Kalinin评论说。

更多详情,请参阅Securelist上的这篇博文。

建议:

·使用可靠的安全解决方案,以便在设备上出现类似威胁时及时收到通知。

·如果您正在使用固件被感染的设备,请检查固件更新。更新后,使用安全解决方案对设备进行扫描。

·如果系统应用被感染,我们建议用户停止使用并禁用它。如果启动器应用程序被感染,我们建议禁用默认启动器并使用第三方启动器。

关于卡巴斯基威胁研究

威胁研究团队是防范网络威胁的权威机构。通过积极参与威胁分析和技术创新,我们的威胁研究专家确保卡巴斯基的网络安全解决方案具有深刻的洞察力和卓越的效力,为我们的客户和更广泛的社区提供关键的威胁情报和强大的安全保障。

关于卡巴斯基

卡巴斯基是一家成立于1997年的全球网络安全和数字隐私公司。迄今为止,卡巴斯基已保护超过十亿台设备免受新兴网络威胁和针对性攻击。卡巴斯基不断将深度威胁情报和安全技术转化成创新的安全解决方案和服务,为全球的个人用户、企业、关键基础设施和政府提供安全保护。该公司全面的安全产品组合包括领先的个人设备数字生活保护、面向企业的专业安全产品和服务,以及用于对抗复杂且不断演变的数字威胁的网络免疫解决方案。我们为数百万个人用户及近20万企业客户守护他们最珍视的数字资产。要了解更多详情,请访问www.kaspersky.com。

|