2025年,网络犯罪领域最显著的变化当属组织形态的联邦化趋势。威胁猎人最新发布的《2025年数据泄露风险态势报告》显示,传统"角色分工、按需协作"的犯罪模式正在被更具组织性的"联邦模式"所取代。这一演变标志着网络犯罪进入新的发展阶段。

2025年8月8日,一个名为"Scattered Lapsu和ShinyHunters三大知名网络犯罪组织完成合体,形成SLH联盟。该联盟采用联邦式运作模式,多个相对独立的犯罪团体不必统一指挥,而是以共同品牌对外行动,按需共享社工剧本、基础设施与施压流程等资源。这种联邦化模式展现出强大的攻击能力。SLH联盟在合体后仅4个多月时间内,已公开宣称攻击超过300家企业,窃取数以亿计的数据资产,受害者包括Salesforce、CrowdStrike、Red Hat等重量级目标。与传统的单一团伙作战相比,联邦化犯罪组织能够整合各成员的优势资源,形成更强的攻击合力。

联邦化犯罪组织的兴起伴随着攻击技术路径的根本性转变。威胁猎人《2025年数据泄露风险态势报告》显示,社会工程与供应链攻击正在系统性取代传统漏洞攻击,成为黑产的首选手段。

语音钓鱼驱动的高权限账户滥用

捷豹路虎勒索事件是这一转变的典型案例。SLH联盟通过语音钓鱼冒充内部员工,诱骗帮助台人员重置或授予高权限账户访问权,进而入侵企业系统部署勒索软件。这次攻击导致捷豹路虎全球IT网络被迫下线、多地工厂停产数周,被媒体称为"英国史上影响最严重的网络攻击之一"。攻击者充分利用了语音钓鱼的社会工程学特性,绕过了传统技术防护措施。与利用软件漏洞相比,这种针对"人的漏洞"的攻击往往更难防范,成功率也更高。

恶意OAuth集成引发的供应链危机

在Salesforce攻击事件中,SLH联盟展示了供应链攻击的破坏力。攻击者通过两种路径实施攻击:一是直接针对Salesforce客户的语音钓鱼攻击,诱导用户授权恶意OAuth应用;二是通过入侵Salesloft开发者的GitHub账号,利用官方集成令牌访问下游客户系统。

这次攻击影响约760个Salesforce租户,导致15亿条记录被窃取。攻击路径还进一步横向扩散至Gainsight,额外影响数百个Salesforce实例。值得注意的是,攻击者使用了自动化语音钓鱼工具,通过滥用Google Voice等服务扩大攻击规模,显示出攻击工具的专业化趋势。

与攻击技术的演进相呼应的是数据交易环节的技术升级。2025年,黑产开始系统性地引入AI和大数据技术,提升数据变现的效率和质量。

金融数据交易的精细化运营

在非法数据交易生态中,金融类数据交易占比超过50%,其中贷款类信息被高度细化为"消金申请"、"银行扫码"、"租机料"等多种产品形态。威胁猎人监测显示,黑产对数据的加工已经形成完整的流水线作业。

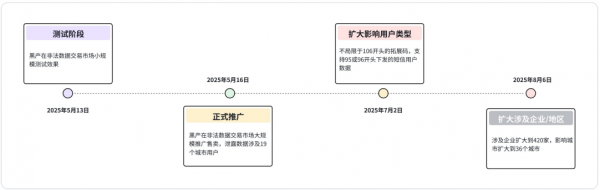

以"消金申请"数据为例,该产品经历了完整的四个发展阶段:测试阶段(5月-6月)涉及24家持牌消金机构;正式上线(7月-8月)新增企业贷类型数据;精细化运营(9月-10月)针对持牌机构进行细分;AI模型提升阶段(11月)引入大数据识别进行质量控制。

AI模型在数据清洗中的应用

黑产在数据交易环节的技术升级尤为明显。传统的简单数据倒卖正在被"数据清洗+质量控制"的精细化运营所取代。威胁猎人发现,黑产开始使用AI算法对原始数据进行深度加工,包括数据清洗、质控和画像细分。

在"消金申请"数据的AI模型提升阶段,黑产引入大数据识别技术,通过剔除劣质用户数据来维持高价格和高转化率。这种技术升级使得黑产能够根据用户性别、年龄、设备类型等标签进行定制化筛选,大幅提升了下游作恶的精准度。

新型数据泄露手法的技术对抗

2025年出现的"106拓展码反劫持"手法展示了黑产在技术对抗方面的创新能力。这种新型短信数据泄露手法利用企业短信logo认证机制,通过106拓展码反向查询用户信息,影响超过420家企业。

值得注意的是,黑产在对抗溯源方面也展现出技术升级。部分黑产通过人工拼接、统一格式等方式重构短信内容,刻意规避基于文本模板的识别机制。这种去特征化手法显著提升了企业取证的难度,迫使企业从"内容特征"识别转向"关系与行为特征"分析。

未来,随着AI技术的进一步发展,网络攻防的对抗将更加激烈。联邦化犯罪组织与AI驱动攻击的结合,意味着基于特征检测的防御体系需要根本性变革,企业需要从根本上更新安全防护理念,从被动防御转向主动预警,持续跟踪威胁演化趋势,提升数据泄露风险监测能力和应急响应能力,才能有效应对联邦化犯罪组织的复杂攻击模式,保障企业的业务安全。

|